Mandiant 連續 14 年發表 M-Trends 報告,總結年內所偵測的網絡攻擊情況。獲 Google Cloud 收購之後,今年繼續發表 M-Trends 2023 報告,向業界提供最新網絡威脅數據。是次報告提到,全球網絡攻擊停留時間中位數下降,但亞太區錄得上升。同時,亞太區企業的偵測能力差距擴大走兩極化。

根據 Mandiant M-Trends 2023 報告,全球網絡攻擊停留時間中位數持續下降,即從網絡入侵開始到被識別之間的時間,在去年降至 16 天,較 2021 年的 21 天少。這亦是 M-Trends 報告歷年來最短的數字。

然而,亞太區的網絡攻擊停留時間不跌反升, 2022 年增至 33 天,較 2021 年的 21 天上升。 Google Cloud Mandiant 港澳區總經理徐伊芬稱,難以確認增長原因,可能是統計數字異常,因 2020 年的網絡攻擊停留時間為 76 天, 2021 年或是異常現象,去年則是修正的結果。內部偵察到入侵的時間平均從 22 日減至 19 日,但入侵透過外部第三方識別的時間則從 16 日增至 58 日。

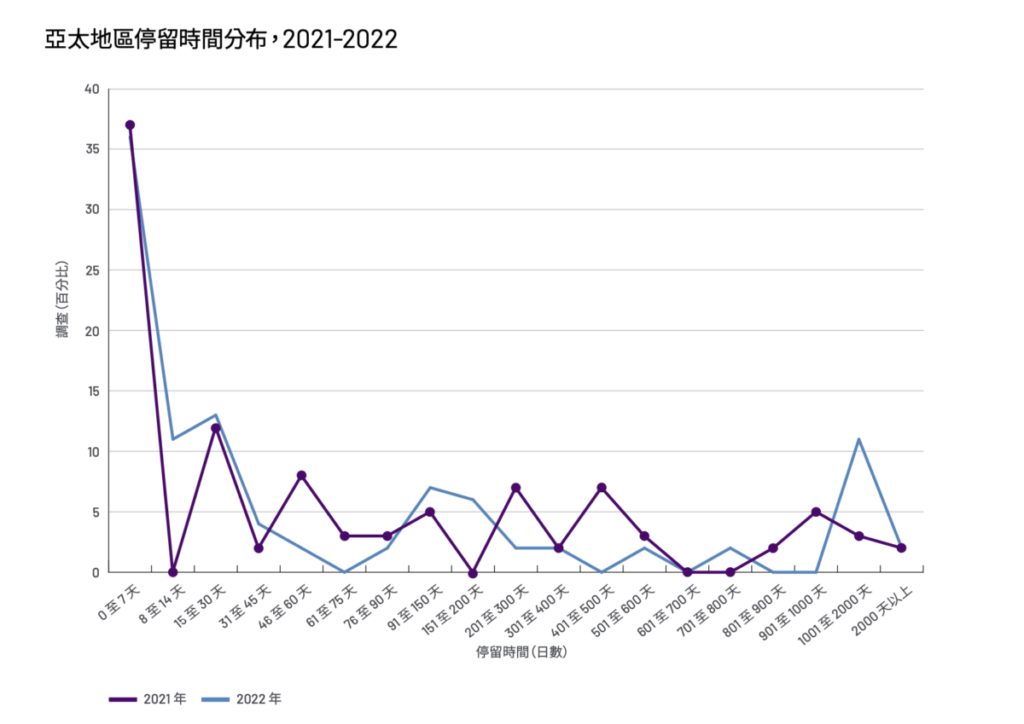

另外,亞太區企業的偵測能力走向兩極化。 48% 區內企業的網絡攻擊停留時間少於 30 日,但同時亦有 30% 的停留時間長達一年或以上,而 2021 年的調查僅約 20% 。Mandiant-Google Cloud 北亞區總經理徐海國解釋,大型企業願意投資網絡安全,添置各類方案提升保護能力,惟中小企仍未了解這些投資的必要。尤其由老闆一人話事的中小企,更相信朋輩交流的所聽所聞,如朋友圈內有老闆受黑客攻擊蒙受損失,方會警覺加添設備防護網絡。

針對亞太區的網絡攻擊事件, Mandiant 按動機分類:有關經濟動機的攻擊、國家級有關間諜行動的攻擊,以及有關由黑客行動主義或訊息操作組成的意識形態攻擊。攻擊手法仍以勒索軟件為主,黑客透過勒索方式盡可能詐騙受害者的金錢。商業電郵詐騙(BEC)是另一種主要威脅,攻擊者冒充受信任的員工並試圖通過各種社交工程技術,將合法款項匯入攻擊者所控制的戶口中。

國家為主的網絡攻擊仍然嚴重,在烏克蘭被俄羅斯入侵前, Mandiant 發現相關的黑客活動大增,包括 UNC2589 及 APT28 的間諜活動,並觀察到烏克蘭於 2022 年首四月所發生的網絡攻擊事件,比過去八年的總破壞力更強大。

Mandiant 在 2022 年開始追蹤 588 個全新惡意軟件家族。首五位為後門程式(34%)、下載程式(14%)、植入程式(11%)、勒索軟件(7%)及啟動程式(5%)。

多功能後門程式 BEACON 是該公司在調查中最常見的惡意軟件家族。於 2022 年,BEACON 在 Mandiant 調查的所有入侵事件中佔 15%,迄今仍是跨地區調查中最多的惡意軟件,並被各威脅組織使用,如俄羅斯和伊朗等國家支持的攻擊者、商業威脅組織,以及逾 700 個不明組織。

其他 M-Trends 2023 報告的摘要:

- 入侵方式:網絡漏洞連續第三年以 32% 成為攻擊者最常使用的入侵方式。雖然較 2021 年的 37%低,網絡漏洞仍然是攻擊者最主要的入侵方式。與 2021年的 12% 相比,佔 22% 的網絡釣魚亦再次成為第二常見的入侵方式。

- 受影響行業:跟 2021 年的 9% 相較,與政府有關的機構佔調查事件的 25% 。

- 身分盜竊:2022 年身分訊息盜竊及買賣事件比往年增加。調查經常發現,重複使用密碼或在公司裝置上使用個人帳戶是導致大部分身分資料於企業外部環境被盜取,並藉此入侵企業的原因。

- 數據竊取:2022 年發生的入侵事件中, 40% 以數據盜竊為優先。與往年相比, Mandiant 防禦者觀察到威脅攻擊者在 2022 年更頻繁地試圖竊取或盜竊數據活動。

- 北韓使用加密貨幣:除了一貫的情報收集任務和網絡攻擊外,北韓企業在 2022 年對盜用加密貨幣產生更大的興趣。這類營運利潤豐厚,並可能會在 2023 年期間持續增加。

Mandiant 港澳區首席技術顧問洪文輝補充,北韓組織為洗黑錢,用盜取的加密貨幣用於採掘,獲得可見光的資金。